您现在的位置是:首页 > 电气技术 > 电气技术

电网调度自动化系统数据网络的安全防护策略

![]() 来源:艾特贸易2017-12-20

来源:艾特贸易2017-12-20

简介考虑调度自动化系统的安全,应首先根据系统对安全性、可靠性、实时性、保密性等方面不同的特殊要求,按照国家有关部门的规定,从应用系统的各个层面出发,制定完善的安全防护

考虑调度自动化系统的安全,应首先根据系统对安全性、可靠性、实时性、保密性等方面不同的特殊要求,按照国家有关部门的规定,从应用系统的各个层面出发,制定完善的安全防护策略。

1.信息系统的安全分层

一个信息系统的安全主要包含5个层面,即物理安全、网络安全、系统安全、应用安全、人员管理。调度自动化系统的安全防护体系应包含上述5个层面的所有内容。

物理安全主要包含设备硬件和物理线路的安全问题,如自然灾害、硬件故障、盗用、偷窃等,以及由此而导致的重要数据、口令及账号的丢失。

网络安全是指网络层面的安全,即连网计算机可能被网上其它计算机攻击,网络安全措施不到位而导致的安全问题。

系统安全是指主机操作系统层面的安全。包括系统存取授权设置、账号口令设置、安全管理设置等安全问题。

应用安全是指主机系统上应用软件层面的安全,如服务器、数据库等的安全问题。

人员管理是指如何防止内部人员对网络和系统的攻击及误用等。

2.数据网络的信息流模型

电力信息系统数据网络的信息流模型是一种大型纵横交错的网状模型。由于电网运行实行统一调度和分级管理,在上下级调度之间和同一级的各个部门之间都有信息流动,信息的共享和安全之间的矛盾非常突出。按照数据网络中流动的信息特性来划分,数据网络可划分为实时控制网络、生产管理网络和企业管理信息网络。根据国家对网络及信息安全问题的有关政策和法规,这3种网络之间应该进行隔离。

数据网络主要为电力生产、管理、决策服务。待条件允许时,数据网络的部分资源也将对社会开放,成为电力公司新的经济增长点。但是对外业务不能影响核心业务的正常运转。

有些网络应用是为实时业务服务的,如SCADA系统。这种应用要求具有很高的可靠性、较小的响应时延(甚至在ms级)等特殊要求。应用低端常常采用单片机和实时操作系统实现,可用的计算机资源相对有限。随着嵌入式以太技术和现场总线协议标准化的发展,这类应用在信息安全方面的特殊需求将会越来越突出。

3.数据网络的技术体制及安全防护体系

规划数据网络技术体制和电力系统安全防护体系,应根据电力生产业务对数据网络安全性、可靠性、实时性方面的特殊要求,并遵照国家对涉密单位和重要设施在网络安全方面的有关规定。首先应根据网络的规模、目的、服务对象、实时程度、安全级别等综合考虑.确定最基本的网络技术体制。

从应用和连接方式来看,企业内部网络有两类:一类是与公共网完全隔离、在链路层上建立的企业内部网络,一般称为专用网络;另一类是连接于公共网、并利用公共网作为通道的企业内部网。第一类网络除了面临来自物理层面的安全问题外,主要是内部的计算机犯罪问题。如违规或越权使用某些业务、查看修改机密文件或数据库等,以及从内部发起的对计算机系统或网络的恶意攻击;第2类网络除了具有上述安全问题外,还要承受来自公共网的攻击和威胁。由于公共网上黑客、病毒盛行,网络安全的攻击与反攻击比较集中地体现在公共网上。

由于电力调度数据网的服务对象、网络规模相对固定,并且主要满足自动化系统对安全性、可靠性、实时性的特殊需求,为调度自动化系统提供端到端的服务,符合建设专网的所有特征,所以电力调度数据网应在通道层面上建立专网,以实现该网与其它网的有效、安全隔离。

4.调度专用数据网络的安全防护措施

调度专用数据网除了传送EMS数据外,还要传送电能量数据、电力市场信息和调度生产信息(工作票和操作票、发电计划和交易计划、负荷预报、调度报表、运行考核等)。应根据各类应用的不同特点,采用不同的安全防护措施,如EMS等实时控制业务具有较高的优先级,应优先保证,生产信息的优先级次之,而电力市场信息须加密处理等。在技术措施方面可采用的措施包括防火墙、专用网关(单向门)、网段选择器,访问控制列表、用户授权管理、TCP同步攻击拦截、路由欺骗防范、实时入侵检测技术等等进行有效隔离。加密通信技术主要用于防止重要或敏感信息被泄密或篡改,该项技术的核心是加密算法,身份认证技术。

电力系统信息安全破坏后的生存性,这是信息安全领域的一个新的研究方向。系统的生存性是指在发生电子攻击、设备故障或意外事故的情况下,系统仍然能够及时完成核心功能的能力。电力系统的核心任务是安全、可靠、经济地把电能从发电厂输送到用户,目前已经能够在发生物理破坏(如设备故障退出运行)的情况下,有选择地隔离故障区域以保证电能的正常输送。信息系统的安全如被破坏,同样也不能或应该尽量少地影响电力系统的运行。对关键数据做好备份并妥善存放,对于网络关联资源如路由器、交换机等做到双机备份,以便出现故障时能及时恢复。一旦安全体系中某个子系统的安全性被破坏,该子系统应被隔离或限制与其它子系统的通信,直到该子系统恢复其安全性,才能解除隔离或限制措施。安全体系必须具有能够根据环境的变化调整或扩展自身的能力,应该是可重构的。

(部分原创文章应编辑稿费需求,每篇需要收取2元的稿费,如需查看全文请联系客服索取,谢谢理解!在线客服: )

)

点击排行

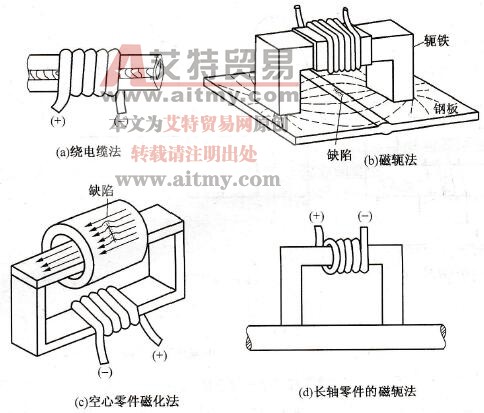

室内风扇电机和霍尔元件的检测

室内风扇电机和霍尔元件的检测